Este post es el segundo de una serie que empieza con este otro post.

En el post anterior dejamos la red montado, con lo que viene por defecto. Si bien esta configuración puede servir, una de las ventajas de tener este tipo de dispositivos es que podemos configurar muchas cosas para aumentar la seguridad, controlar el tráfico, etc. Aquí hago un pequeño disclaimer: no soy experto en redes. Lo que sé ha sido a base de probar, enfrentarme a problemas y encontrar las soluciones. Hay maneras mejores, seguro, de hacer lo que tengo configurado aquí.

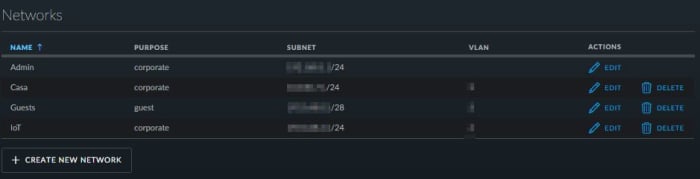

¿Y qué es lo que tengo configurado? Pues primero distintas redes para:

- PC, Macbook Pro, AppleTV, Chromecast, Heos y NAS – Casa

- Netatmo, Point y Canary – IoT

- Administración Unifi – Admin

- Invitados – Guests

A su vez, estas redes tienen sus redes WiFi asociadas. El motivo principal de tener esto así es que no quiero que los dispositivos IoT puedan acceder a la red de Casa o de Admin. Lo mismo con los invitados, que sólo pueden acceder a su red y al AppleTV/Chromecast (por si quieren enseñarnos algo en la tele). Tengo en mente crear una red específica para el Heos, AppleTV y Chromecast, pero me tendría que poner a hacer reglas para que nosotros desde el móvil podamos conectar con ellos. Y si vamos más allá, también podría crear una red específica para los móviles, teniendo que crear reglas para autorizar cierto tráfico. Vamos, que como véis podemos hacer las cosas muy complicadas.

Así que vamos a ello.

Lo primero, crear las diferentes redes.

Fijaos en que he puesto /24 en todas, menos en la Guest, que he limitado a /28. Esto es la notación CIDR, que podéis calcular aquí. También podéis decidir si queréis usar un servidor DHCP y varias cosas.

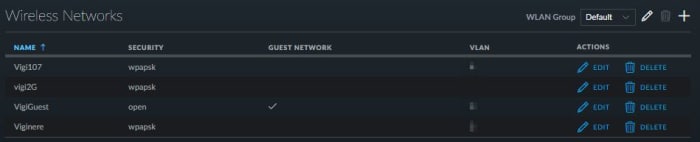

Lo siguiente es especificar las redes WiFi que queremos. En mi caso:

Vigi107 es la red para los IoT, así como la red vigi2G, que la usan los Canary que no consiguen conectar a una red 5G y a pesar de que todas las otras WiFis emiten en las dos bandas, no hay manera de que conecten bien.

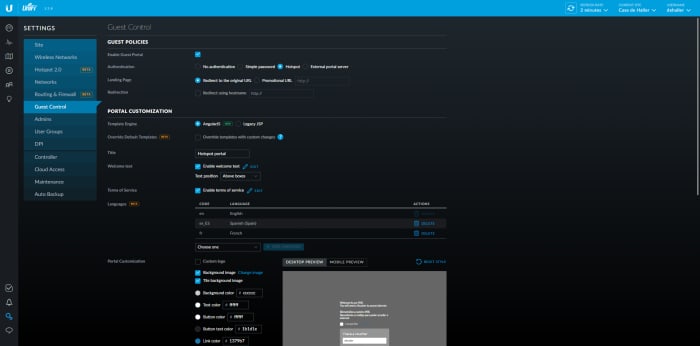

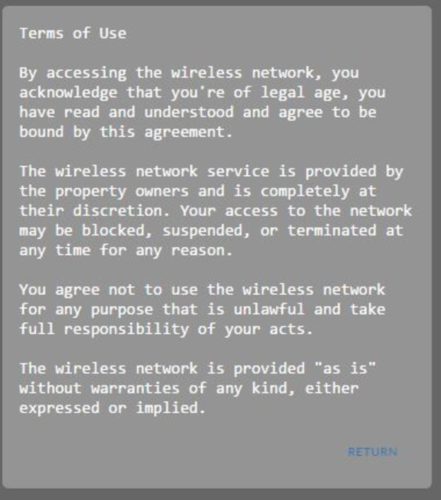

Viginere es la red WiFi de casa y VigiGuest, lo habéis adivinado, es para los invitados, sin clave y con un portal para meter una clave. Todo el portal se puede configurar en este otro apartado:

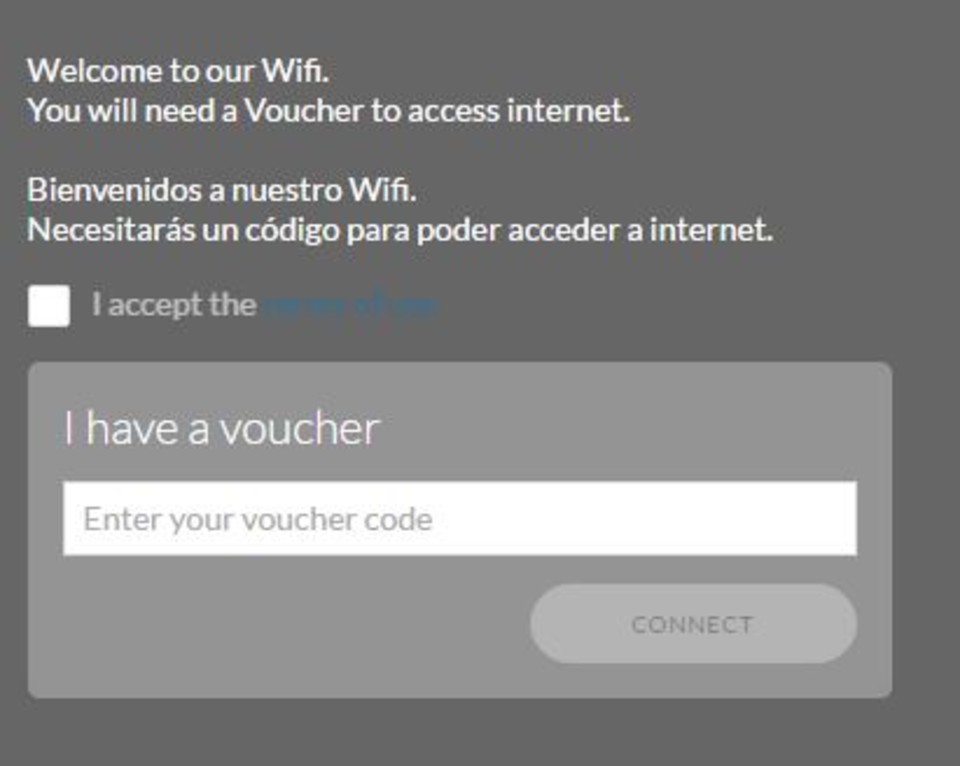

El portal para los invitados quedaría tal que así:

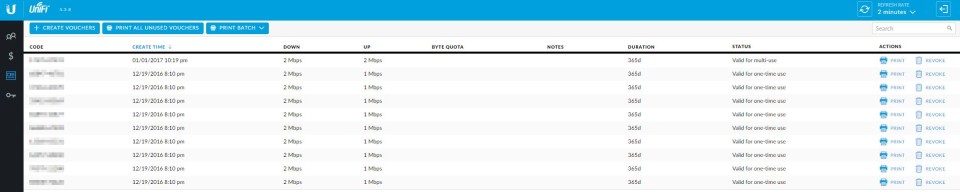

Y el panel de control, para generar códigos de conexión, ver su estado, etc. es así:

Sigamos con el resto.

Con todo esto, tendremos que ir a la configuración de los dispositivos. Empezaremos por la antena WiFi, para configurar qué redes WiFi va a emitir en la red de 2.4Ghz y en la de 5Ghz.

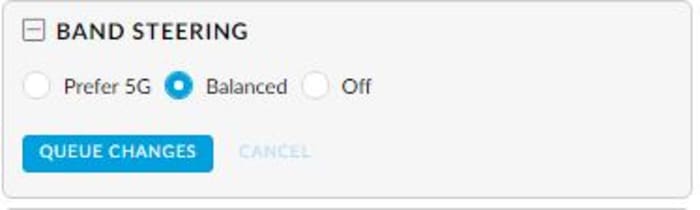

También vamos a configurar si queremos que se use más la banda de 2.4Ghz o la de 5Ghz, o balanceado. Yo he puesto balanceado.

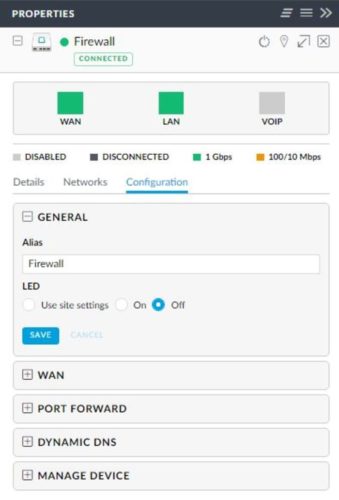

Después podemos configurar el cortafuegos, apagando las luces

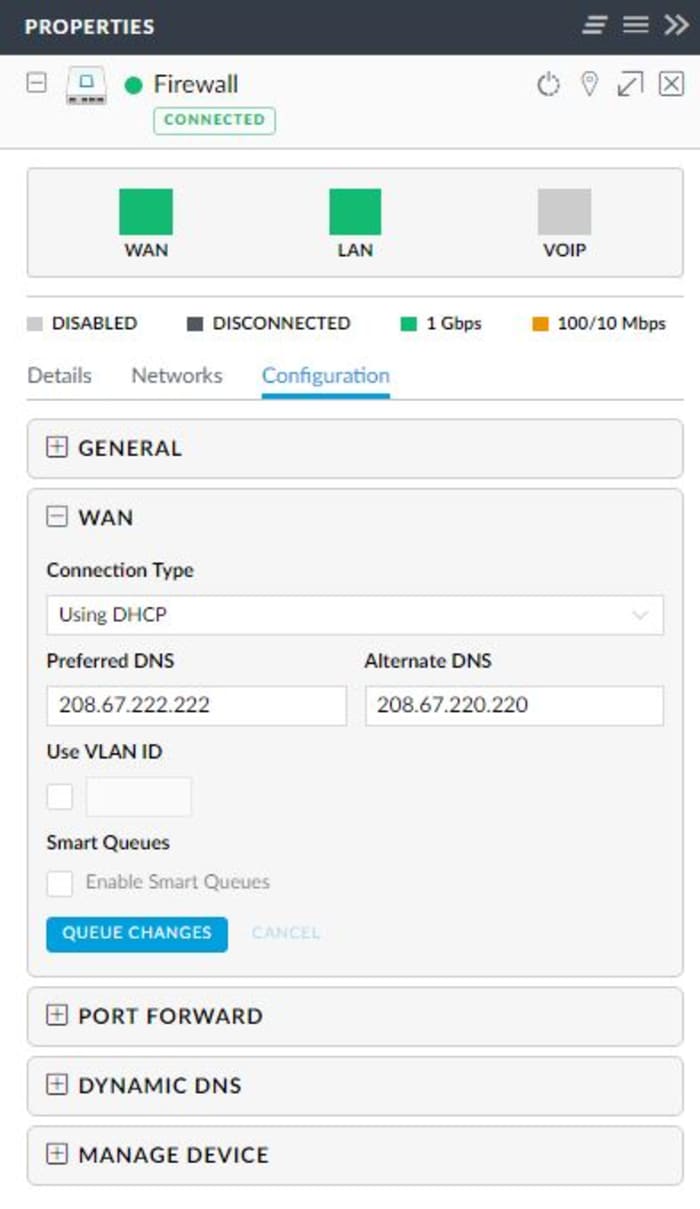

También podemos configurar otros servidores DNS. Yo uso OpenDNS, que así puedo tener un nivel extra de seguridad y, para cuando las niñas sean más grandes, empezar a filtrar un poco la navegación.

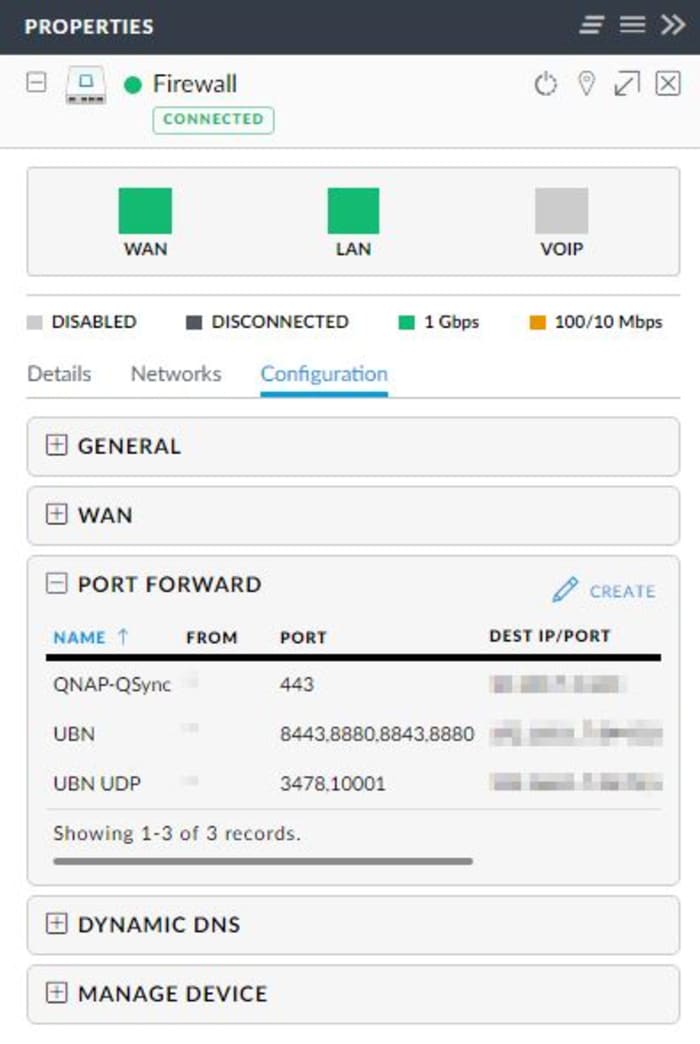

Otro punto importante, el re-envío de puertos, para poder acceder desde Internet a ciertos dispositivos. Yo tengo puesto el NAS y el controlador de Unifi.

Y para poder encontrar la dirección desde fuera, nada mejor que configurar un servicio DNS dinámico. Yo uso Dyndns, pero tenéis varios disponibles.

Y para poder encontrar la dirección desde fuera, nada mejor que configurar un servicio DNS dinámico. Yo uso Dyndns, pero tenéis varios disponibles.

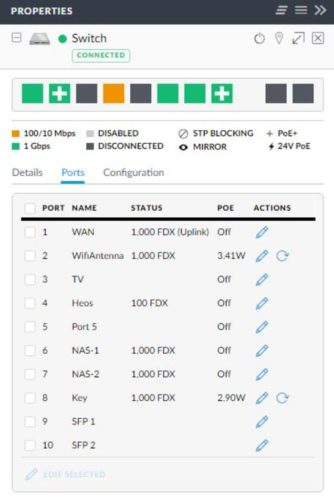

Para el switch, podéis configurar muchas cosas, como el nombre para cada puerto (así sabéis qué es lo que tenéis enchufado), si queréis activar el PoE o no, la red que se usará, etc.

También podéis mirar más cosas, pero esto es más o menos lo básico. Sólo nos queda mirar las reglas del cortafuegos, para establecer los aislamientos de las redes y poco más. Pero eso para dentro de unos días.

¡Un saludo!

2 ideas sobre “Instalando una red Ubiquiti en casa – parte 2”